Paso 3: Hacer un modelo de amenaza

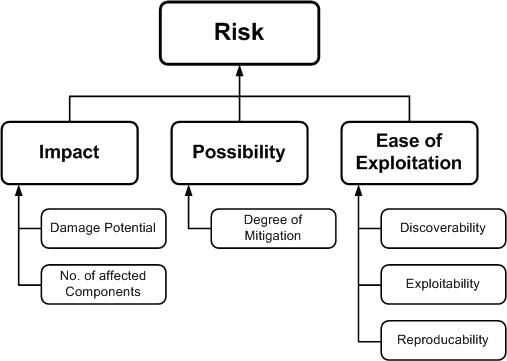

Las personas tienden a pensar visualmente, un modelo de todas las amenazas contra su programa es una buena idea.

Para obtener una figura de qué amenazas se enfrentan a su programa, sabe lo que su programa va a hacer.

Si es un programa que se conecta a Internet, los hackers más probables y desbordamientos de búfer son su principal preocupación.

Si estás haciendo un juego, necesita para asegurarse de que su programa no cerdo mucha memoria y recursos, ya que podría ralentizar y potencialmente chocar su ordenador cliente. Luego vas a recibir mucho correo de odio y enojadas llamadas acerca de un juego de buggy que no valía la pena los $45.

Si es un programa que hace un montón de número pare, necesita mirar hacia fuera para los peligros relacionados a los números (obviamente), como desbordamientos de enteros.

Si usted está haciendo una base de datos, su preocupación upmost es salvaguardar sus datos. En la actualidad, los gerentes no importa cómo está diseñada la base de datos mientras protege a los datos de la corrupción y la infiltración.