Paso 2: Hack WEP

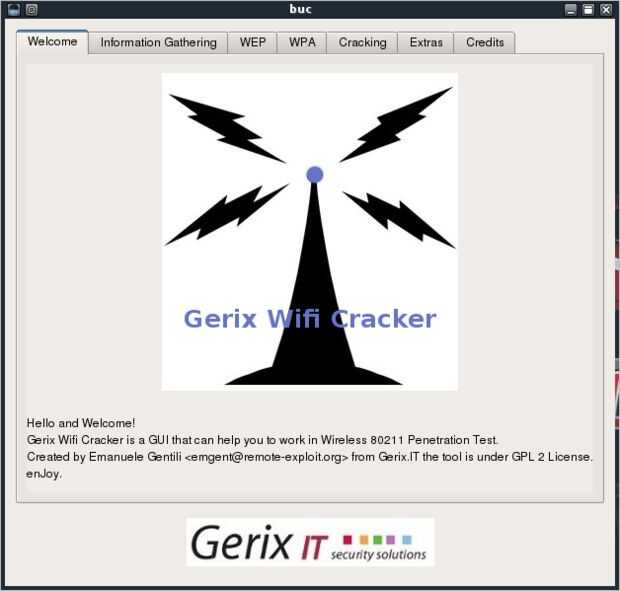

Puede agrietar WEP desde la línea de comandos pero no hay una interfaz GUI en backtrack que es una experiencia menos dolorosa para aquellos que tienen miedo de instrucciones de comando.

1. arranque en BackTrack

2. Haga clic en el menú de aplicaciones Backtrack -> Backtrack -> Herramientas -> explotación explotación Wireless -> explotación de WLAN -> gerix-wifi-cracker-ng (Esto abrirá la interfaz gráfica de usuario ver en la imagen).

3. vaya al menú configuración y seleccione la interfaz inalámbrica wlan0

-Haga clic en activar o desactivar el modo de Monitor (esto pone la tarjeta inalámbrica en modo monitor).

-Seleccionar la interfaz mon0 recién creado.

4. Ahora haga clic en la pestaña WEP en la parte superior de la ventana.

-Haga clic en "Start sniffing y registro" y deje el terminal abierta.

-Una vez que la red inalámbrica que desee a la crack demuestra para arriba (tiene que ser cifrado WEP por supuesto) Seleccione los ataques WEP (con clientes). * Tenga en cuenta que el PWR tiene que ser lo suficientemente alta para trabajar tan cerca usted puede conseguir, mejor.

-Hacer clic en "Asociado con el AP usando fake auth", espere unos segundos y haz clic en "Reproducción de la solicitud de ARP".

5. una vez que el número de datos llega a más de 10.000 estás listo para probar (si los datos se viene rápido esperar 20 o 30.000 seguro) y romper la clave, pero no cerrar todas las ventanas todavía.

-Ir a la pestaña cracking y haga clic en "Aircrack-ng – desencriptar clave WEP" debajo de Cracking de Wep.

Tardará unos pocos segundos a minutos para crackear la contraseña y entonces eres bueno para ir.