Paso 15: Host wifi insegura.

>>>>>>>>>>>>>>>>>>>>>>>>>>> en curso y todavía no acabada <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<.

Construir un punto de acceso inalámbrico basado en Linux

Hoy aprenderemos cómo convertir una vieja PC de ordinario en un punto de acceso personalizable, potente.

Antena y adaptador inalámbrico

Nuestro ordinario vieja PC es un Pentium 450 con 384 megas de RAM, un disco duro de 10 gigabyte, CDROM, disquetera, dos puertos serie, 10/100 adaptador PCI Ethernet y video. Me gusta dejar la tarjeta de video de a pesar de que la máquina funcionará sin cabeza; es útil poder conectar un monitor para la resolución de problemas. Este punto de acceso particular será conectar a clientes inalámbricos a una LAN por cable. Vamos a utilizar la tarjeta en un adaptador PCI de un ejemplo anterior. Es sólo 802. 11BG, pero es sólida. Será uso una antena extendida genérica. La antena hace una enorme diferencia en la calidad de la señal. La antena debe usar la misma frecuencia como la tarjeta de radio. en este caso, 2,4 GHz. cuenta también que muchos teléfonos inalámbricos utilizan esta misma frecuencia y va a interferir con redes inalámbricas. En Resumen, no utilice los teléfonos que están en la misma frecuencia que la red inalámbrica.

Software

Instalar tu Linux favorito, el más nuevo mejor. Asegúrese de instalar a cualquier grupos de paquete "portátil" y "pcmcia" si está utilizando una tarjeta inalámbrica pcmcia. Compruebe que tiene las siguientes utilidades instaladas. Si no están fácilmente disponibles de los usuales:

Pciutils

Herramientas inalámbricas

Pcmcia-cs (si sólo está utilizando pci entonces caso omiso)

Driver de HostAP

Bridge-utils

eIVF

epsduppivsnt

apt-firewall

También instalamos dnsmasq a ipaddresses para las NIC conexión al sistema. El "cómo" que está en la su propia serie de internet,

El SSID (identificador de conjunto de servicio) del acceso en el ejemplo se trata de Northpasture, ya que es la vista por mi ventana. SSIDs pueden tener hasta 32 caracteres y distinguen mayúsculas de minúsculas.

Configuración de Debian

Debian proporciona varias maneras de configurar adaptadores inalámbricos. El más sencillo es usar interfaces. Agregar esta entrada, utilizando sus propias direcciones de red y ESSID:

Tarjeta puede ser diferente. ¿sudo lshw - C red le permitirá saber el eth de dirección de la tarjeta?

auto eth1

iFace eth1 inet static

dirección 192.168.1.5

red 192.168.1.0

máscara de red 255.255.255.0

broadcast 192.168.1.255

puerta de enlace 192.168.1.1

wireless_essid youressid

wireless_mode maestro

# wireless_mode ad-hoc

Usted puede poner los comandos iwconfig en este archivo, en el formato wireless_ [comando] [valor], excepto nick.

Configuración de Red Hat

En Red Hat, Fedora, Mandrake, White Box Linux y todos los clones de Red Hat y derivados, edición /etc/sysconfig/network-scripts/ifcfg-eth1:

DISPOSITIVO = eth1

USERCTL = sí

TIPO = wireless

HWADDR = 00:20:e0:8f:ea:44

BOOTPROTO = static

IPADDR = 192.168.1.5

NETMASK = 255.255.255.0

= BROADCAST 192.168.1.255

GATEWAY = 192.168.1.1

ONBOOT = yes

MODO = maestro

ESSID = Northpasture

Reiniciar red (reinicio de red servicio sudo) ahora usted debería ser capaz de conectarse desde un cliente inalámbrico. Una prueba rápida y fácil es configurar al cliente con una dirección IP estática, configurar el ESSID a ser el mismo que el punto de acceso y ponerlo en modo MANAGED. Usted debe ser capaz de ping de ambas máquinas.

Adición de WEP

El Senao 2511 solo admite WEP (privacidad equivalente inalámbrica) en Linux. WEP es considerada como débil, pero es mejor que nada. Una solución mucho más fuerte es a túnel de todo el tráfico inalámbrico usando OpenVPN, que se cubrirán en un próximo artículo. (No me esperes - OpenVPN es bastante sencilla, pero sofisticada y segura).

Todo lo que necesitas hacer es adoquín una clave hexadecimal de 104-bit, entonces compartir esta clave con el punto de acceso y todos los clientes. Utilice dd y xxd para generar un número razonablemente al azar:

$ dd si = / dev/random bs = 1 count = 13 2 >/dev/null |xxd - ps

d47c190ffd9dd7936f08eedc0e

En Debian, copiar la clave en interfaces:

wireless_key d47c190ffd9dd7936f08eedc0e

En Red Hat et al., copiar la clave en /etc/sysconfig/networking/devices/keys-eth1:

CLAVE = d47c190ffd9dd7936f08eedc0e

Está limitado por el débil nivel de Soporte WEP, así que si tienes cualquier cliente que soporte sólo 64-bit, que es lo que usted tendrá que utilizar. Añadir a la diversión a veces es 64 bits realmente significa 40-bits; ver "Lo que el más de WEP" para ayudar a dar sentido a todo. Más tutoriales de seguridad recomiendan que cambie la clave semanal. Esto es una gran manera de utilizar tiempo libre todo lo que que has cargado, porque hay que hacerlo manualmente en cada ordenador. La asunción es que un determinado cracker es interceptar sus transmisiones y ejecutando una herramienta de cracking contra sus llaves. Puede ocurrir, mejor tener cuidado.

Una vez haya verificado que todo funciona, es hora de pasar al siguiente paso, que paradójicamente permite deshacer mucho de lo acabo de hacer.

Construcción de un puente

El siguiente paso consiste en establecer puentes entre el adaptador inalámbrico y el adaptador de Ethernet por cable. Tender un puente sobre debe estar soportado en el kernel y probablemente no en una acción de instalación de Debian. Debe estar presente en Red Hat y Fedora y el resto de la banda de Red Hat. Buscar en el archivo/boot/config CONFIG_BRIDGE = m o = y. Si no es así, tendrás que construir un nuevo núcleo. Cuando se está configurando la nueva imagen de kernel para controladores de dispositivos -> soporte de red -> Opciones de red -> 802.1D Ethernet Bridging.

También debe instalar el paquete kernel-no es compatible en sistemas Hat-ish rojo y asegúrese de que coincida con su versión del núcleo (uname - r). Contiene el módulo bridge.o, que puede ser necesaria por bridge-utils. Si usted consigue el "br_add_bridge: paquete no instalado" mensaje de error cuando intenta configurar el puente, sin soporte kernel lo fija.

Una vez todo lo que es cuadrado a, ejecutar estos comandos para configurar el puente:

# ifconfig eth0 0.0.0.0 abajo

# ifconfig eth1 0.0.0.0 abajo

# brctl addbr br0

# brctl addif br0 eth0

# brctl addif br0 eth1

# brctl stp br0 apagado

# ifconfig br0 192.168.1.5

# ifconfig eth0 up

# ifconfig eth1 up

Esto puede parecer misterioso, pero no es tan mala: primero las dos NIC deben ser cerradas y sus direcciones IP quitar. Entonces el puente se crea en br0, las dos interfaces se agregan al puente y el puente se inicia con una dirección IP 192.168.1.5. "brctl stp br0 off" desactiva el protocolo Spanning Tree, que no es necesario cuando hay solamente un solo puente.

Para ver la configuración de puente:

show de # brctl

No tienes que usar el puente; puede utilizar enrutamiento en su lugar, o cualquier tipo de redes las desea.

Ahora tienes un punto de acceso inalámbrico real-viva, y los clientes inalámbricos deben ser capaces de acceder a la LAN por cable. Estén atentos para futuras entregas de agregar controles de acceso y más pesado-deber, roaming y monitorización de redes con Kismet.

Qué pasa con wlan0

Cuando veas la documentación que se refiere a los adaptadores inalámbricos como algo como wlan0 en lugar de eth0, eso significa que están utilizando las herramientas WLAN Linux. WLAN es mayor que Wireless-tools y no como funcional; mejor utilizar Wireless-tools si puedes.

----------------------------------------------------

Wicd

wicd (Demonio de conexión de interfaz inalámbrica) es una alternativa ligera a NetworkManager. Es independiente del medio ambiente, lo que es adecuado para todos los entornos de escritorio, incluyendo GNOME, Xfce, LXDE y Fluxbox. Como NetworkManager, wicd se configura a través de una interfaz gráfica. Su interfaz inalámbrica debe no se hace referencia en el archivo de interfaces de Debian.

Actualizar la lista de paquetes e instalar el paquete wicd :

Modificar interfaces para contener sólo los siguientes:

Nota: de sibilancias está muy bien que su interfaz inalámbrica en interfaces (puede incluso ser necesario, no seguro)

Si no ya realizado, agregar su cuenta de usuario al grupo netdev y recargar DBus:

Inicie el daemon de wicd:

Iniciar el wicd GUI con su cuenta de usuario normal:

Vea también preguntas frecuentes de wicd.

Línea de comandos

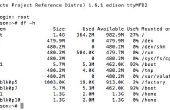

Busque las redes disponibles y obtener detalles de red:

Ahora editar interfaces. La configuración requerida depende mucho de su configuración particular. Vea el ejemplo siguiente para tener una idea de cómo funciona:

Para más información sobre opciones de configuración disponibles, vea hombre, hombre sin hilos y /usr/share/doc/wireless-tools/README. Debian.

Ahora usted puede traer su interfaz hacia arriba y hacia abajo con los habituales comandos ifup y ifdown . Si ha agregado auto wlan0 como en el ejemplo anterior, la interfaz debe traer para arriba automáticamente durante el arranque.

wpa_supplicant

wpa_supplicant es un cliente WPA , IEEE 802.1X suplicante.

El paquete wpasupplicant proporciona wpa-*opciones dereconfiguración de interfaces. Si estas opciones se especifican, wpa_supplicant se inicia en el fondo cuando su interfaz inalámbrica es levantado y detenido cuando hizo caer.

Antes de continuar, instale el paquete wpasupplicant :

WPA-PSK y WPA2-PSK

Restringir los permisos de interfaces, para evitar la divulgación de (PSK) clave previamente compartida:

Open interfaces en un editor de texto:

Define versos apropiados para su interfaz inalámbrica, junto con el SSID y PSK. Por ejemplo:

La estrofa de "auto" hará que aparezca la interfaz al iniciar el sistema. Si no se desea, quitar o comentario esta línea.

- Guarde el archivo y salir del editor.

Lleve su interfaz. Con esto iniciará wpa_supplicant como proceso en segundo plano.

Adicional wpa-* las opciones se describen en /usr/share/doc/wpasupplicant/README.modes.gz. Esto también debería leer si está conectado a una red de no difusión su SSID.

Para obtener información general de interfaces , vea la página de comando man interfaces(5) .

WPA-EAP

Para redes con EAP-TLS, se requiere establecer un archivo de configuración de wpa_supplicant y proporcionar el certificado de cliente. Un archivo de configuración de WPA2-EAP de ejemplo puede encontrarse en /usr/share/doc/wpasupplicant/examples/wpa2-eap-ccmp.conf.

Una vez disponibles, referencia a su archivo de configuración de interfaces. Por ejemplo:

Puede encontrar más información en la página de comando man wpa_supplicant.conf(5) . Un ejemplo de archivo de configuración de wpa_supplicant completamente comentó está en /usr/share/doc/wpasupplicant/README.wpa_supplicant.conf.gz.

Conexiones de conmutación

Para cambiar entre varias configuraciones distintas:

Los usuarios GNOME deben utilizar "Menú Sistema > Administración > red". (Nota: esto no trabajo en etch)

- Los usuarios de la consola pueden

utilizar interfaces lógicas, como

uso ifscheme, consulte el ejemplo de configuración en alwayssunny.com.

Puede utilizar guessnet(8) para cambiar perfiles automáticamente por su ubicación.

Consideración de seguridad

Todos los miembros de una red puede escuchar tráfico de otros miembros (si es un unencrypted público hot spot, o una WEP/WPA/WPA2 o LAN). Protocolos de uso SSL/TLS (HTTPS, IMAPS...) o VPN para preservar su privacidad.

- WEP es tan insegura que es básicamente equivalente a no utilizar ninguna encriptación en todos.

WPA1 es obsoleto. Uso WPA2 en su lugar.

Asegúrese de que usar una frase fuerte.

![HLDS Counter Strike 1.6 [Linux] HLDS Counter Strike 1.6 [Linux]](https://foto.askix.com/thumb/170x110/4/ee/4eecf6c1ce5aba816e3314cdde470a5a.jpg)