Paso 1:

El cojín de una sola vez creamos en el primer ' Able fue bastante bueno, pero bastante predecible en el contexto de la criptografía real. Los datos estaba todo en orden alfanumérico y emplean un conjunto de caracteres y valores comunes.

En criptografía, no queremos ordenadas. Queremos caos organizado, pero el caos que pueden ser reorganizada en el extremo receptor.

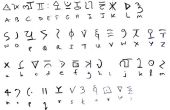

Pero, ¿qué pasa si pelean la tabla? Un cero no ya siempre tendrá un valor de '1', y 'a' no siempre será igual a '11'. Ahora, nos estamos hablando!!

Y entonces, ¿qué pasa si creamos un montón de tablas que tienen los datos de pedidos totalmente diferentes y poder elegir qué tabla utilizar? Esencialmente, lo que nos va a hacer es insertar un algoritmo de cifrado de sustitución, que como independiente es criptografía muy débil, dentro de nuestro algoritmo de una sola vez del cojín. Sin embargo, se añade a la complejidad de nuestro algoritmo del cojín de una sola vez y hace mucho más difícil romper.