Paso 3: Cómo lo hicimos: movimiento de Hacking

Nos comenzó con una cámara con una interfaz de página web y quiere controlar mediante programación, tan ¿qué mejor manera de averiguar cómo funciona que inspeccione el código?

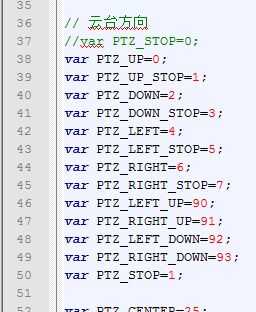

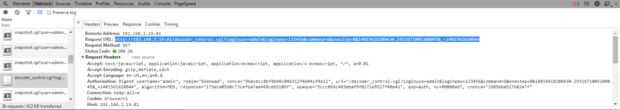

Guardado la página en el disco y vieron monitor.htm. Fue allí que encontramos algunas variables de aspecto interesantes, como PTZ_UP y PTZ_STOP, que parecen ser constantes de control de movimiento. Teniendo en cuenta, abrimos la consola de control web (Ctrl + Shift + C en Chrome) e inspeccionar el tráfico de red mientras hace clic en los botones de movimiento de cámara. Encontramos varias llamadas a un decoder_control.cgi página con un "comando =" argumento que empareja las constantes que encontramos en la HTML - uno cada vez que un clic comienza y otra cada vez que termina un clic. ¿Los controles son ON/OFF y a través de petición HTTP GET? Vamos a averiguar!

Copiamos la url que vimos:

http://192.168.1.19:81/decoder_control.cgi?loginus...

en el navegador y cargar la página y que bastante la cámara comenzaron a moverse! Desde entonces era una cuestión de lanzar las constantes y una cadena URL formattable en Python para completar el control. Hecho.

Pero ¿qué pasa con el video? Una cámara no de y una cámara sin ella, después de todo...