Un cifrado por sustitución es una simple correlación "uno a uno" entre letras de una clave y las letras de un mensaje a cifrar. Este es el tipo de cifrado más fácil de romper, y es por ello que encontrarás estos rompecabezas en periódicos junto

Hola este es mi primer ible no podía pensar en algo fresco para mostrar así que decidí mostrarle chicos cómo jugar rompiendo la leyPaso 1: Primera parte las tres primeras notas son 0a 2a 3a haces esto 3 vecesPaso 2: segunda parte la parte siguiente c

trabajo como administrador de sistemas y tiene demasiados contraseñas de. Yo solía usar uno de estos dongles de contraseña para los militares, pero entre baterías planas, el tamaño de la cosa y varias otras molestias, me decidí a hacer mi propia que

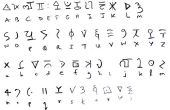

Este instructable está lleno de toneladas de frescos códigos y cifras estoy seguro de que todos ustedes podrán disfrutar.Para códigos más impresionantes y cifrado mi bestcodes.weebly.com de sitio webTambién visite mi instructable otros "códigos de pe

Yo solo voy a decirlo: caza del tesoro son impresionante. Es un juego, es un concurso, es una aventura. Bien hecho, la caza del huevo humilde puede ser literalmente lo más divertido que he had.*Olvidar la caza sin sentido, infantil de la infancia. En

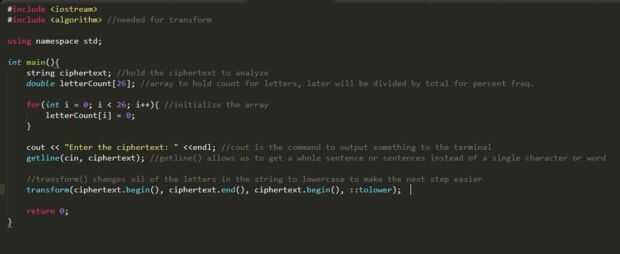

Me ha interesado en el cifrado de la mayor parte de mi vida, pero sólo en los últimos 16 años, o que buena información ha comenzado a ser más disponibles para el estudio casual de cifrado fuerte. Recientemente varios individuos prominentes públicamen

Este instructable es parte de la noche de junio de Instructables construir con silueta en el Hackerspace de Taipei.La criptografía es muy popular en todas las edades, y obsoletos métodos criptográficos de antaño pueden ser muy divertido para el apren

en este instructable le mostraré cómo utilizar un Código DaVinci cryptex. Puede ser utilizado como un cifrado por hardware de Steampunk-como hermosas preparadas para tu memoria USB o un divertido contenedor para impove tu USB Dead Drop ("anónimo, fue

hoy, que el Dr. Picklecircumflexficklesteinmoneybags se muestra usted cómo romper el hardware costoso de que estás leyendo esto desde. Eso es! Vamos a romper el ordenador la manera fácil! Mediante simple cálculo diferencial, un plumero swiffer, un in

En el primer ' capaz que hice esto, creamos una hoja de cálculo de una sola vez del cojín en Excel para encriptar cadenas de texto corto. En éste, te mostraré cómo mejorar la complejidad de la herramienta hemos creado y hacer más seguro el cifrado.Pa

Noodle es un pequeño dispositivo con la entrada-salida de una máquina, sino los pensamientos y sentimientos de un ser humano. Se puede programar para controlar su espacio físico y reaccionan a los cambios en el entorno con palabras, imágenes, sonidos

Hola. Probablemente has encontrado este Instructable para reunir ideas sobre hacer una energía solar portable de la fuente usted mismo. Siempre he estado interesado en la electrónica con este proyecto siendo mi última idea venir errante de mi cabeza,

este instructable pretende demostrar códigos prácticos muchas veces más difíciles de romper que los códigos normales encontrar en periódicos y libros de rompecabezas. Este es el verdadero negocio - códigos que han sido utilizados por espías reales du

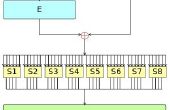

en el lugar de trabajo, utilizamos xymon para monitorear nuestros servidores. Todos los servicios monitoreados son importantes, pero queríamos un indicador separado para simplemente Mostrar la salud general de los sistemas más críticos. Además, llega